-

정보처리기사 실기 용어 정리Computer Science/IT용어 2020. 9. 29. 14:49

반정규화(비정규화)

데이터베이스의 성능 향상을 위해 중복을 허용하고 조인을 줄이는 방법이다.

정규화

관계형 데이터베이스에서 중복을 최소화하기 위해서 데이터를 구조화하는 작업이다.

XML

HTML의 단점을 보완한 인터넷 언어로, SGML의 복잡한 단어를 개선한 다목적 마크업 언어이다.

웹 상에서 구조화된 문서를 상호 교환 가능하도록 설계된 웹 표준 문서 포맷으로 메타 데이터 정의가 명확하다.

JSON

데이터를 저장하거나 전송할 때 많이 사용되는 경량의 데이터 교환 형식이다.

key, value가 쌍으로 존재하며, 태그로 표현하기보다는 중괄호 등을 이용한다.

살충제 패러독스(Pesticide Paradox)

같은 테스트 케이스를 가지고 테스트를 계속해서 반복하면 내성으로 인해 결국 버그가 발견되지 않는다.

(테스터가 적극적인 자세를 가지고 지속적으로 테스트 케이스를 검토하고 개선해야 한다.)

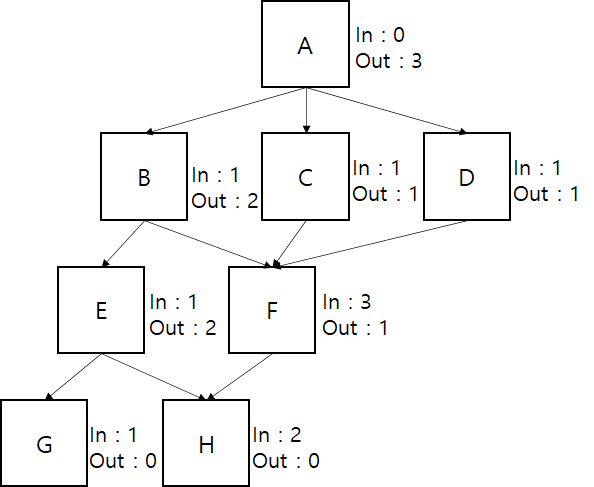

모듈의 독립성을 높여주기 위해서는 각 모듈 간의 관련성을 나타내는 결합도(Coupling)는 낮추고, 모듈 안의 요소들이 서로 관련되어 있는 정도를 나타내는 응집도(Cohesion)는 높이는 것이 바람직하다.

Fan-in : 상위 모듈로부터 나에게 영향을 미치는 상황

Fan-out : 내가 상위 모듈이 되어서 하위 모듈에 영향을 미치는 상황

Fan-in / Fan-out 애플리케이션 성능 측정 지표

1. 처리량(Throughput)

2. 응답 시간(Response Time)

3. 경과 시간(Turnaround Time)

4. 자원 사용률(Resource Usage)

Land Attack

네트워크 패킷의 출발 IP를 변조하여 공격 대상의 자원을 소모시키는 공격으로 기밀성과 가용성을 치매하는 공격 유형이다.

프로토콜

컴퓨터나 원거리 통신 장비 사이에서 메세지를 주고받는 양식과 규칙의 체계이다.

프로토콜 기본 요소 3가지

1. 구문(Syntax) : 전송 데이터의 형식, 부호화, 신호 레벨 등을 규정함

2. 의미(Semantic) : 전송 제어와 오류 관리를 위한 제어 정보를 포함함

3. 타이밍(Timing) : 두 개체 간의 통신 속도를 조정하거나 메세지의 전송 및 순서도에 대한 특성을 가리킴

HRN의 우선순위 결정하는 계산식

우선순위 = (대기시간 + 서비스 시간)/서비스 시간

트랜잭션

데이터베이스 내에서 한꺼번에 수행되어야 할 연산들의 집합으로 하나의 작업을 처리하기 위한 논리적 작업 단위를 말한다.

트랜잭션 4가지 주요 특성

1. 원자성(Atomicity) : 트랜잭션의 연산은 데이터베이스에 모두 반영되거나 전혀 반영되지 않아야 한다.

2. 일관성(Consistency) : 데이터의 내용은 트랜잭션의 성공과 실패의 반복에도 일관성이 유지되어야 한다.

3. 고립성(Isolation) : 둘 이상의 트랜잭션이 동시에 병행 실행되는 경우 어느 하나의 트랜잭션 실행중에 다른 트랜잭션의 연산이 끼어들 수 없다.

4. 영속성(Durability) : 트랜잭션의 종료 후 논리적 장애 또는 오류로 인해 데이터의 내용이 변하지 않아야 한다.

OSI 7 계층

7. 응용(Application) : 응용 프로그램들 간에 전달되는 데이터를 해석하고 표시하기 위한 규격을 제공한다.

6. 표현(Presentation) : 송수신 측 두 곳의 데이터를 표현하는 형식의 차이를 해결하기 위해 서로 다른 형식으로 변환해주거나 공통 형식을 제공한다. (데이터 압축, 암호화, 복호화가 발생한다.)

5. 세션(Session) : 응용 프로그램 계층 사이의 접속을 설정하고, 유지, 종료 역할을 한다.

4. 전송(Transportation) : 오류 복구, 흐름 제어 등을 담당하고 두 시스템 간에 신뢰성 있는 데이터 전송을 보장한다.

3. 네트워크(Network) : 데이터를 패킷 단위로 분할하고 전송한 후 다시 합치는 작업을 한다.

2. 데이터-링크(Data-Link) : 두 장비 간의 전송을 위한 연결이나 전달 등의 인터페이스의 기계적, 전기적, 절차적 특성을 정의한다.

1. 물리(Physical) : 통신의 맨 아래 단계로 기계적, 전기적, 기능적, 절차적 특성을 정의한다.

릴리즈 노트 작성 순서

모듈 식별 -> 릴리즈 정보 확인 -> 릴리즈 노트 개요 작성 -> 영향도 체크 -> 정식 릴리즈 노트 작성 -> 추가 개선 항목 식별

데이터 마이닝(Data Minining)

대규모로 저장된 데이터 안에서 체계적이고 자동적으로 통계적 규칙이나 패턴을 찾아내는 것이다.

MD5

MD4를 일방향 해시함수로 개선한 알고리즘이다.

LOC기법 계산

개발 소요 기간 = (라인 수 / 월평균 생산성) / 투입 인력

애자일(Agile)

프로세스와 도구 중심이 아닌 개발 과정의 소통을 중요하게 생각하는 소프트웨어 개발 방법론이다.

프로토타이핑(Prototyping)

사용자의 요구사항을 정확히 파악하기 위해서 실제 개발할 시스템에 대한 시제품을 만들어 최종 결과물에 대한 예측이 가능하게 해 준다.

데이터베이스의 설계 순서

요구사항 분석 -> 개념적 설계 -> 논리적 설계 -> 물리적 설계

SOAP

HTTP, HTTPS, SMTP 등을 사용하여 XML 기반의 메시지를 컴퓨터 네트워크 상에서 교환하는 프로토콜이다.

주요 3요소인 Envelope, Header, Body가 있다.

REST

HTTP URI를 통해 자원을 명시하고, HTTP Method(GET, POST, PUT, DELETE)를 통해 해당 자원에 대한 조회, 생성, 갱신, 삭제 등의 명령을 적용할 수 있다.

AJAX

비동기식 자바스크립트 XML을 의미하는 용어로, 클라이언트와 웹 서버 간에 XML 데이터를 내부적으로 통신하는 대화식 웹 어플리케이션 제작에 사용된다.

UI 설계 원칙 4가지

직관성, 유효성, 학습성, 유연성

SQL Injection

클라이언트의 입력값 등 외부 입력값이 SQL 쿼리에 삽입되어 공격하는 것을 의미한다.

TCL/DCL

COMMIT : 트랜잭션 수행 결과를 실제 물리적 디스크로 저장하고, 정상적으로 완료되었음을 알리는 명령어이다.

ROLLBACK : 트랜잭션 작업 내용을 취소하는 명령어이다.

GRANT : 사용자에게 권한을 부여하는 명령어이다.

REVOKE : GRANT 명령어로 적용한 권한을 해제하는 명령어이다.

IPSec

네트워크 계층인 IP계층에서 IP 패킷 단위로 암호화, 인증, 키 관리를 통해 보안성을 제공하는 표준화된 기술이다.

SSL

HTTP뿐만 아니라 TCP 프로토콜에 접목하여 보안성을 제공해주는 클라이언트/서버 기반의 프로토콜이다.

인증 암호화 기능을 제공한다.

GoF(디자인 패턴)

생성패턴(Factory Method, Singleton 등), 구조패턴(Facede Pattern 등), 행위패턴(Observer 등)

자료사전 표시 형식

기호 정의 = 정의(is composed of) + 구성(and, along with) { } 반복(iteration of) [ | ] 택일(choose only one of) () 생략가능(optional) ** 주석(comment) 요구사항 검토방법

워크스루 : 검토회의 전 미리 명세서를 배포하여 사전 검토 후 짧은 회의를 통해 결함을 발견하는 방법이다.

인스펙션 : 명세서 작성자를 제외한 다른 검토 전문가들이 명세서를 확인하면서 결함을 발견하는 방법이다.

동료검토 : 명세서 작성자가 직접 설명하는 걸 동료들이 들으면서 결함을 발견하는 방법이다.

CASE(Computer Aided Software Engineering)

소프트웨어 생명 주기의 전체 단계를 연결시켜 주고 자동화시켜 주는 통합된 도구를 제공하는 기술이다.

XP(eXtreame Programming)의 5가지 가치

소통(Communication)

단순성(Simplicity)

피드백(Feedback)

용기(Courage)

존중(Respect)

럼바우의 객체지향 분석 3단계

객체 모형 -> 동적 모형 -> 기능 모형

UML 확장 모델에서 스테레오 객체 타입 표현

<< >>

UML 접근 제어자 표

접근 제어자 표기 설명 Public + 어떤 클래스의 객체에서도 접근 가능 Private - 해당 클래스로 생성된 객체만 접근 가능 Protected # 해당 클래스와 동일한 패키지에 있거나 상속 관계에 있는 하위 클래스의 객체들만 접근 가능 Package ~ 동일 범위에 있는 클래스의 객체들만 접근 가능 미들웨어 종류

TP-Monitor(Transaction Processing Monitor)

여러 프로토콜에서 동작하는 세션, 시스템, 데이터베이스 사이의 트랜잭션을 감시하여 일관성 있게 보관 유지하는 역할을 한다.

ORB(Object Request Broker)

객체 지향 미들웨어로 CORBA 표준 스펙을 구현한 미들웨어이다.

WAS(Web Application Server)

인터넷 상에서 HTTP를 통해 사용자 컴퓨터나 장치에 어플리케이션을 수행해주는 미들웨어로서, 서버 단에서 어플리케이션을 동작할 수 있도록 지원한다.

MOM(Message Oriented Middleware)

메세지 기반의 비동기형 메세지를 전달하는 방식의 미들웨어이다.

RPC(Remote Procedure Call)

응용 프로그램의 프로시저를 사용하여 원격 프로시저를 로컬 프로시저처럼 호출하는 방식이다.

UML 구조적 다이어 그램

Class Diagram, Profile Diagram, Object Diagram, Component Diagram, Deployment Diagram, Component Structrue Diagram

경계값 분석

경계부분에 해당되는 입력값에서 결함이 발견될 확률이 높기 때문에 이를 방지하기 위해 경계값까지 포함하여 테스트하는 기법이다.

STAF(Software Test Automation Framework)

IBM에서 개발된 분산환경 테스트 자동화를 위한 프레임워크이다.

VPN(Virtual Private Network)

인터넷과 같은 공중 네트워크를 이용해서 사설 네트워크를 사용할 수 있도록 가상의 네트워크를 구성한 것이다.

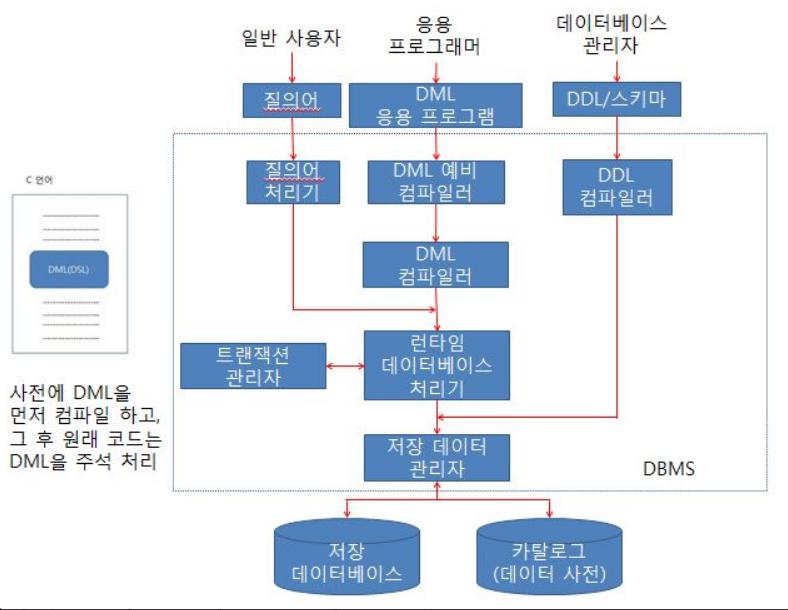

DBMS 구조

출처 : https://wogh8732.tistory.com/82 ISO/IEC 9126 소프트웨어 품질 특성 중 가능성(Functionality)의 하위 특성 3가지

적절성, 정확성, 상호운용성, 보안성, 준수성

EAI의 4가지 구축 유형중 병목 제거를 위한 Bus 구성형태

Message Bus, Information Bus

소스코드 품질 분석 도구

정적 분석 : 소프트웨어를 분석하는 방법의 하나로 소프트웨어를 실행하지 않고 코드 레벨에서 분석하는 방법이다.

(pmd, cppcheck, SonarQube, ccm, cobertura ...)

동적 분석 : 애플리케이션을 실행하여 코드에 존재하는 메모리 누수 현황을 발견하고, 발생한 스레드 결함 등을 분석하는 방법이다.

(Avalanche, Valgrind ... Val이 들어가는 것들)

반정규화에서 테이블을 분할하는 방법

수직 분할, 수평 분할

정규화 과정

1NF(모든 함수는 원자값) ->(부분 함수 종족 제거) 2NF(완전 함수 종속) ->(이행 함수 종속 제거) 3NF

->(결정자가 후보키가 아닌 함수 종속 제거) BCNF(모든 결정자가 후보키) ->(다치 종속 제거)

4NF ->(조인 종속 제거) 5NF

데이터 무결성 제약 조건

개체 무결성 제약 조건 : 기본키는 null값이나 중복값을 가질 수 없다.

참조 무결성 제약 조건 : 외래키는 null이거나 참조 릴레이션의 기본키 값과 동일해야 한다.

도메인 무결성 제약 조건 : 특정 속성의 값이 그 속성이 정의된 도메인에 속한 값이야 한다.

트리거(Trigger)

데이터베이스 시스템에서 삽입, 갱신, 삭제 등의 이벤트가 발생할 때 마다 관련 작업이 자동으로 수행되는 절차형 SQL이다.

관계대수

구분 연산자 기호 의미 일반 집합 연산자 합집합 ∪ 두 릴레이션의 튜플의 합집합을 구하는 연산 교집합 ∩ 두 릴레이션의 튜플의 교집합을 구하는 연산 차집합 - 두 릴레이션의 튜플의 차집합을 구하는 연산 교차곱 x 두 릴레이션의 튜플의 교차곱(순서쌍)을 구하는 연산 순수 관계 연산자 Select σ 조건에 맞는 튜플을 구하는 수평적 연산(where) Project π 속성 리스트로 주어진 속성만 구하는 수직적 연산(selelct) Join ⋈ 공통 속성을 기준으로 두 릴레이션을 합하여 새로운 릴레이션을 만드는 연산 Division ÷ 두 릴레이션 A, B에 대해 B 릴레이션의 모든 조건을 만족하는 튜플을 릴레이션 A에서 분리해 내어 프로젝션 하는 연산 후보키는 릴레이션에 있는 모든 튜플에 대해 유일성과 최소성을 만족시켜야 한다.

슈퍼키는 릴레이션에 있는 모든 튜플에 대해 유일성을 만족시켜야 한다.

교착 상태(Deadlock)

둘 이상의 프로세스가 서로 남이 가진 자원을 요구하면서 양쪽 모두 수행없이 대기 상태로 동작이 되지 않는 상태

운영체제 교착상태 발생 조건 4가지

상호 배제(Mutual Exclusion), 점유와 대기(Hold and wait), 비선점(Non-Preemption), 환형대기(Circular wait)

은행가 알고리즘

교착상태 회피

IPv6 특징

128비트의 확장된 주소 공간을 제공한다.

인증 및 보안 기능을 포함한다.

IPv6 확장 헤더를 통해 네트워크 기능확장이 용이하다.

시스템 관리, 주소 자동 설정으로 시스템 관리 및 설정에 필요한 시간과 비용을 줄여준다.

IPv6 주소 체계

Unicast, Anycast, Multicast

SaaS(Software as a Service)

서비스형 소프트웨어의 약어로, 기업들이 필요로 하는 소프트웨어들을 인터넷을 통해 제공해주는 비즈니스 모델이다.

ITIL(IT Infrastructure Library)

IT 서비스 관리에 대한 프레임워크 구현을 돕기 위한 문서들의 집합이다.

온톨로지(Ontology)

우리가 생활에서 사용하는 용어를 컴퓨터가 처리할 수 있는 형식으로 정의하고 개념을 명확히 정의해주는 것을 말한다.

EDI(Electronic Document Interchange)

독립된 조직 간에 정형화된 문서를 표준화된 자료표현 양식에 준하여 전자적 통신매체를 이용해 교환하는 방식이다.

데이터베이스 용어

릴레이션 : 관계형 데이터 모델에서 속성들로 구성된 표 구조를 의미한다.

속성(어트리뷰트) : 릴레이션을 구성하는 각 열을 의미한다.

튜플 : 릴레이션의 한 행을 구성하는 속성들의 집합을 의미한다.

도메인 : 하나의 속성이 가질 수 있는 값의 범위를 의미한다.

보안용어

스턱스넷(Stuxnet) : 독일 지멘스사의 SCADA(원격 감시 제어 시스템)의 제어 소프트웨어에 침입하여 시스템을 마비시킨 악성코드를 말한다.

다크 데이터(Dark Data) : 정보 수집 대상으로 이미 모았지만 당장 데이터 분석에 사용하지 않는 대량의 데이터이다.

킬 스위치(Kill Switch) : 스마트폰과 같은 개인 정보기기를 분실하였을 때 이를 습득한 타인이 불법으로 사용하지 못하도록 원격으로 개인의 데이터를 삭제하고, 기기의 사용을 정지시키는 기능이다.

APT(Advanced Persistent Threat) : 지능형 지속 가능 위협이라고 불리며, 특정 타깃을 목표로 소셜 엔지니어링을 통해 네트워크에 침입한 후, 공격이 성공할 때 까지 짧게는 몇 주, 길게는 수 년에 걸쳐 계속 공격하는 방법이다.

오픈 스택(Open Stack)

미국의 호스팅 업체인 Rackspace와 미항공우주국 NASA가 함께 개발하여 2010년에 릴리즈한 오픈소스 기반의 플랫폼

블록체인(BlockChain)

온라인 금융 거래 사용자들의 사용 정보를 하나의 블록을 만든 다음에 이전 블록과 연결하여 사용자들의 컴퓨터와 스마트폰 사이에 분산 저장하여 공동 관리하는 P2P 방식

QoS(Quality of Service)

네트워크에서 서비스 품질을 보장해주는 기술

지그비(ZigBee)

홈오토메이션을 위한 표준 기술(IEE 802.15.4)의 한가지로

MEMS(Micro Electro Mechanical Systems)

아주 작은 크기의 센서, 기계 부품, 전자회로 등을 하나의 실리콘 기판 위에 집적한 마이크로 전자 기계 시스템

EAI(Enterprise Application Integration)

기업 어플리케이션 통합으로, 기업 내 상호 연관된 모든 어플리케이션을 유기적으로 연동하여 필요한 정보를 통합, 관리, 사용할 수 있는 환경을 구현

WBS(Work Breakdown Structure)

수행하는 프로젝트의 전체 업무를 파악하고, 구성하기 위하여 프로젝트를 구성하는 여러 작업과 업무 요소들을 정의하고 묶어주는 도구

COCOMO

소프트웨어 개발의 공정 개발 기간의 견적 방법 중 하나이며, 보엠이 제창

모델의 복잡도에 따라 Basic COCOMO, Intermeidate COCOMO, Detailed COCOMO로 세분화할 수 있다.

HDLC 프레임 구조

플래그, 주소부, 제어부, 정보부, FCS, 플래그

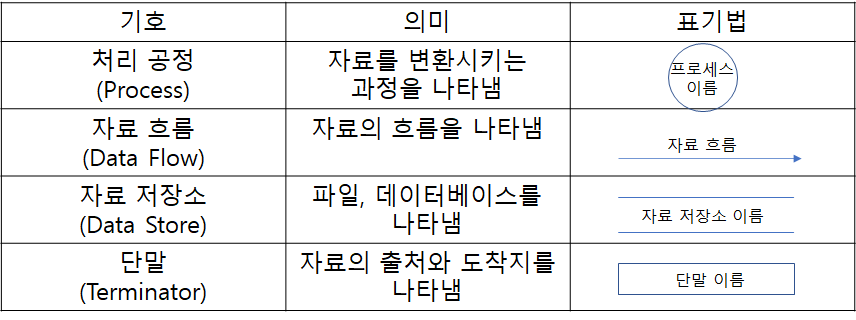

자료흐름도(Data Flow Diagram)

다중 처리(Mult-Processing) 시스템

여러 개의 CPU와 한 개의 주기억장치로 여러 프로그램을 동시에 처리하는 시스템

128.107.176.0/22 네트워크에서 호스트에 의해 사용될 수 있는 서브넷 마스크

255.255.252.0

객체지향 방법론에서 객체를 구성하는 두가지 요소

애트리뷰트(Attribute)

객체의 상태를 나타내고, 데이터 또는 속성이라고도 불린다.

메소드(Method)

객체가 메세지를 받아 실행해야 할 객체의 구체적인 연산을 정의한 것이다.

트리거(Trigger)

테이블의 내용이 바뀌었을 때, 데이터의 일관성과 무결성 유지를 위해 이와 연관된 테이블도 연쇄적으로 변경이 이루어질 수 있도록 하는것이다.

공통 모듈 테스트를 통해 공통 개발된 모듈의 내부 기능과 제공하는 인터페이스에 대해 테스트할 수 있는 테스트 케이스(Test Case)를 작성하고, 단위 테스트(Unit Test)를 수행하기 위한 테스트 조건을 명세화 할 수 있다.

프레임워크(Framework)

효율적인 정보 시스템 개발을 위한 코드 라이브러리, 어플리케이션 인터페이스, 설정 정보 등의 집합으로서 재사용이 가능하도록 소프트웨어 구성에 필요한 기본 뼈대를 제공한다.

소프트웨어 아키텍처(Software Architecture)

소프트웨어를 구성하는 컴포넌트들의 상호 작용 및 관계, 각각의 특성을 기반으로 상호 유기적으로 결합하는 소프트웨어의 여러가지 원칙들의 집합이다.

전체 시스템의 전반적인 구조를 체계적으로 설계하는 것

GNU GPLv3

특허권자가 저작권자와 다를 경우는 특허 소유자가 로열티를 받지 않는 조건으로 GPL 배포가 가능한 오픈소스 라이선스

테스트 도구

테스트 자동화 : 기능 테스트 등 테스트 도구를 활용하여 자동화를 통한 테스트의 효율성을 높일 수 있음(xUnit, STAF, NTAF 등)

정적 분석 : 코딩 표준, 런타임 오류 등을 검출

동적 분석 : 대상 시스템 시뮬레이션을 통한 오류 검출(Avalanche, Valgrind)

성능 테스트 : 가상 사용자를 인위적으로 생성하여 시스템 처리 능력 측정(JMeter, AB, OpenSTA 등)

모니터링 : 시스템 자원(CPU, Momory 등) 상태 확인 및 분석 지원 도구(Nagios, Zenoss)

형상 관리 : 테스트 수행에 필요한 다양한 도구 및 데이터 관리

테스트 관리 : 전반적인 테스트 계획 및 활동에 대한 관리

결함 추적/관리 : 테스트에서 발생한 결함 관리 및 협업 지원

라우팅 프로토콜

RIP, IGRP(거리 벡터 알고리즘)

OSPF(링크 스테이트 알고리즘)

DBMS(Database Mangament System)

데이터 저장과 관리를 위한 데이터베이스 소프트웨어이다.

종류 : Oracle, MySQL, SQL-Server 등

스크럼 개발 프로세스

Product Backlog -> Sprint Planning Meeting -> Sprint Backlog -> Sprint -> Daily SCRUM Meeting

-> Sprint 검토 회의 -> Sprint 회고

스위치

주요 특성 설명 L2 스위치 MAC 주소를 기반으로 프레임을 전송하며, 동일 네트워크 간의 연결만 가능하다. L3 스위치 L2 스위치에 라우터 기능이 추가된 스위치이다. IP 주소를 기반으로 패킷을 전송하며, 서로 다른 네트워크 간의 연결이 가능하다. L4 스위치 L3 스위치에 로드밸런서 기능이 추가된 스위치이다. IP주소 및 TCP/UDP 기반으로 로드밸런싱을 통해 서버의 부하를 줄인다. L7 스위치 IP주소, TCP/UDP 포트 정보에 패킷 내용까지 참조하여 정교한 로드밸런싱이 가능하다. 랜섬웨어(Ransomware)

인터넷 사용자의 컴퓨터에 침입해 내부 문서 파일 등을 암호화해 사용자가 열지 못하게 하는 공격이다.

이행적 함수 종속 관계

A->B이고, B->C일 때 A->C를 만족하는 관계

로킹 단위가 작아지면 공유도가 증가하지만, 오버헤드가 증가한다.

로킹 단위가 커지면 공유도는 감소하지만, 오버헤드가 감소한다.

맴리스터(Memristor)

메모리(Memory) + 레지스터(Register)의 합성어

폭포수 모형(Waterfall)

보엠이 제시한 고전적 생명주기 모형으로, 소프트웨어 개발 과정의 각 단계가 순차적으로 진행된다.

개발단계 : 타당성 검사 -> 계획 -> 요구 분석 -> 설계 -> 구현 -> 시험(검사) -> 운용 -> 유지보수

테일러링(Tailoring)

프로젝트 상황 및 특성에 맞도록 정의된 소프트웨어 개발 방법론의 절차 등을 수정 및 보완하는 작업

테일러링(Tailoring) 내부적 요건

목표 환경 : 시스템의 개발 환경 및 유형이 다른 경우 테일러링 필요

요구사항 : 프로젝트의 생명주기 활동 측면에서 프로젝트에서 우선적으로 고려할 요구사항이 서로 다른 경우 테일러링 필요

프로젝트 규모 : 프로젝트의 규모가 다른 경우 테일러링이 필요

보유기술 : 프로세스, 방법론, 산출물, 인력의 숙련도 등이 다른 경우 테일러링이 필요

채널의 통신 용량 공식

B : 대역폭, S : 신호전력, N : 잡음 전력

Blog2(1+S/N)

트리 순회법

트리 전위 순회 : + * * / A B C D E

중위 순회 : A / B * C * D + E

후위 순회 : A B / C * D * E +

제로 데이 공격(Zero Day Attack)

시스템이나 네트워크의 취약점이 발표되어 이에 대한 대책이 수립되어 적용되기도 전에 먼저 이루어진 취약점 기반 공격을 의미하는 공격

모듈 통합

스텁(Stub)

상위 모듈에서 하위 모듈로 통합하면서 테스트하는 하향식 테스트에서 사용한다.

드라이버(Driver)

하위 모듈에서 상위 모듈로 통합하면서 테스트하는 상향식 테스트에서 사용한다.

스키마 3계층

개념스키마(Conceptual) : 논리적 관점에서 본 전체적인 데이터 구조

외부스키마(External) : 전체 데이터 중, 사용자가 사용하는 한 부분에서 본 논리적 구조

내부스키마(Internal) : 물리적 저장 장치 관점에서 본 데이터베이스의 물리적 구조

DDL : CREATE, ALTER, DROP

DML : SELECT, UPDATE, INSERT, DELETE

DCL : GRANT, REVOKE

TCL : COMMIT, ROLLBACK

CASCADE : 삭제할 요소가 참조중이어도 삭제가 이루어지며, 삭제할 테이블을 참조중인 다른 테이블도 연쇄적으로 삭제된다.

RESTRICT : 삭제할 요소가 참조중이면 삭제가 이루어지지 않는다.

위키노믹스(Wikinomics) (기출 2018년 3회)

위키피디아(Wikipedia)와 경제학(Economics)의 합성어로, 개방과 공유의 원리에 의하여 대규모 협업을 도모한다.

스택 가드(Stack Guard)

메모리상에서 프로그램의 복귀 주소와 변수사이에 특정 값을 저장해 두었다가 그 값이 변경되었을 경우 오버플로우 상태로 가정하여 프로그램 실행을 중단하는 기술이다.

정보 보안 3요소

무결성(Integrity) : 시스템 내의 정보는 오직 인가된 사용자만 수정할 수 있다.

기밀성(Confidentiality) : 인가되지 않은 사용자가 객체의 정보 내용을 알 수 없다.

가용성(Availability) : 합법적인 사용자가 합법적인 정보를 요구할 때, 아무런 지체함 없이 즉시 제공되어야 한다.

하둡(Hadoop)

오픈소스를 기반으로 한 분산 컴퓨팅 플랫폼이다.

일반 PC들로 가상화 된 대형 스토리지를 형성한다.

다양한 소스를 통해 생성된 빅데이터를 효율적으로 저장하고 처리한다.

나선형 모델(Spiral Model)

프로토타입을 지속적으로 발전시켜 최종 소프트웨어 개발까지 이르는 개발방법으로 위험관리가 중심인 소프트웨어 생명주기 모형이다.

스머핑(Smurfing)

IP와 ICMP의 특성을 이용하여 고성능 컴퓨터를 통해 대량의 접속신호를 집중적으로 보내 상대 컴퓨터의 서버를 불능으로 만드는 해킹 수법

CMM(Capability Maturity Model) 모델 레벨

초기(Initial) : 예측/통제 불가능

관리(Managed) : 기본적인 프로젝트 관리 체계 수립

정의(Defined) : 조직 차원의 표준 프로세스를 통한 프로젝트 지원

정량적 관리(Quantiatively Managed) : 정량적으로 프로세스가 측정, 통제됨

최적화(Optimizing) : 프로세스 개선 활동

COCOMO 프로젝트 모드 3가지

유기적 모드(Organic Mode) : 5만 라인 이하

반-결합 모드(Semi-Detached Mode) : 30만 라인 이하

내장 모드(Embedded Mode) : 30만 라인 이상

RSA

암호화할 때는 하나의 키(공개키)를 사용하고, 복호화할 때는 또 다른 키(개인키)를 사용한다.

소인수 분해 문제를 이용한 대표적인 공개키 암호화 기법

패킷 교환망

전송 데이터를 패킷이라는 전송 단위로 나누어 교환 및 전송한다.

축적교환 방식을 사용한다.

데이터그램 방식과 가상회선 방식이 있다.

메세지 교환이 갖는 장점을 가지고 있고, 대화형 데이터 통신에 적합하다.

X.25

TU-T에서 제정한 국제 표준, 패킷 교환망에서 DCE(회선 종단 장치)와 DTE(데이터 단말 장치) 사이에서 이루어지는 상호 작용을 규정한 프로토콜

소프트웨어 품질 목표

효율성(Efficiency) : 요구되는 기능을 수행하기 위해 필요한 자원의 소요 정도

화이트박스 테스트(약술형)

소스코드의 모든 문장을 한 번 이상 수행하는 테스트, 설계 절차에 초점을 둔 테스트

기법(종류) : 기초 경로 검사, 제어 구조 검사(조건 검사, 루프 검사, 데이터 흐름 검사)

블랙박스 테스트(약술형)

소프트웨어가 수행할 특정 기능을 알기 위해서 각 기능이 완전히 작동되는 것을 입증하는 테스트

기법(종류) : 동치 분할 검사, 경계값 분석, 원인-효과 그래프 검사, 오류 예측 검사, 비교 검사

크라임웨어(CrimeWare)

온라인상에서 불법 활동을 조장하기 위해 만들어진 컴퓨터 프로그램으로 Peter Cassidy가 처음으로 언급

사이버 공격에 사용되는 악성코드 및 소프트웨어를 지칭하는 스텔스 기술, Stuxnet, Zeus, 봇넷, SpyEye 기술

SSL

보안 소켓 계층이라고 하며, 인터넷과 같은 네트워크를 통해서 통신할 때 보안을 지원해주는 암호화 된 통신규약

전송 계층 종단간 네트워크 연결의 세그먼트들을 암호화

루트킷(Rootkit)

자기 자신이나 다른 프로그램들을 보이지 않도록 숨김으로써 사용자나 백신 프로그램이 발견하지 못하도록 하는 악성코드

DRM(Digital Rights Management)

허가된 사용자만이 디지털 콘텐츠에 접근할 수 있도록 만드는 제한 기술

디지털 콘텐츠가 무분별하게 복제될 수 없도록 하는 보안 기술

VPN(Virtual Private Network)

인터넷 망과 같은 공중망을 사설망처럼 이용해 회선비용을 크게 절감할 수 있는 기업 통신 서비스

LBS(Location Based Service)

휴대폰 기지국과 위성 서비스를 이용하여 사람이나 차량, 선박 등의 위치를 찾아내는 서비스

DDoS(Distributed Denial of Service)

해킹 방식의 하나로서 여러 대의 공격자를 분산 배치하여 동시에 공격함으로써 시스템이 더 이상 정상 서비스를 제공할 수 없도록 만드는 것

VoIP(Voice over Internet Protocol)

인터넷 프로토콜을 이용하여 음성 서비스를 제공하는 것

객체지향 기법 5원칙

캡슐화(Encapsulation) : 연관된 데이터와 함수를 함께 묶어 외부와 경계를 만들고 필요한 인터페이스만을 밖으로 드러내는 과정

정보 은닉(Information Hiding) : 객체가 다른 객체로부터 자신의 자료를 숨기고, 자신의 연산만을 통하여 접근을 허용하는 것을 의미

추상화(Abstraction) : 주어진 문제나 시스템 중에서 중요하고 관계있는 부분만을 분리하여 간결하고 이해하기 쉽게 만드는 작업

상속(Inheritance) : 상위 클래스의 속성과 메소드를 하위 클래스가 물려받은 것을 의미

다형성(Polymorphism) : 많은 상이한 클래스들이 동일한 메소드명을 이용할 수 있는 것

알고리즘 설계 기법

분할 정복법(Divide & Conquer)

동적 계획법(Dynamic Programming)

탐욕법(Greedy)

퇴각 검색법(Back Tracking)

분기 한정법(Branch & Bound)

근사 해법(Approximation Algorithm)

ISO/IEC 12119

IOS/IEC 9126의 품질 모델을 따르며, 패키지 소프트웨어의 일반적인 제품 품질 요구사항 및 테스트를 위한 국제 표준

UML 구조적 다이어 그램

클래스 다이어그램(Class Diagram), 객체 다이어그램(Object Diagram), 복합체 구조 다이어그램(Composite Structure Diagram), 배치 다이어그램(Deployment Diagram), 컴포넌트 다이어그램(Component Diagram), 패키지 다이어그램(Package Diagram)

한국형 웹 컨텐츠 지침 2.1 4가지 원칙

인식의 용이성, 운용의 용이성, 이해의 용이성, 견고성

감성 공학

인간의 소망으로 이미지나 감성을 구체적 제품설계를 통하여 실현해 내는 공학적 접근방법

HCI(Human Computer Interaction) 설계에 인간의 특성을 등을 반영

소프트웨어 설계 과정중 생성되는 3대 기능

분류 기능, 식별 기능, 배열 기능

결합도 순서(약할수록 좋음)

자료 결합도(Data Coupling) < 스탬프 결합도(Stamp Coupling) < 제어 결합도(Control Coupling) < 외부 결합도(External Coupling) < 공통 결합도(Common Coupling) < 내용 결합도(Content Coupling)

응집도 순서(강할수록 좋음)

우연적 응집도(Coincidental Cohesion) < 논리적 응집도(Logical Cohesion) <시간적 응집도(Temporal Cohesion) < 절차적 응집도(Procedural Cohesion) < 통신적 응집도(Commuincation Cohesion) < 순차적 응집도(Sequential Cohesion) < 기능적 응집도(Functional Cohesion)

분석모델 검증 절차

유스케이스 모델 검증 -> 개념수준 분석 클래스 검증 -> 분석 클래스 검증

파티셔닝 종류

범위 분할(Range Partitioning) : 지정한 열의 값을 기준으로 분할

목록 분할(List Partitioning) : 값 목록에 파티션을 할당 분할 키 값을 목록에 비추어 파티션을 검증

해시 분할(Hash Partitioning) : 해시 함수의 결과값에 따라 분할

조합 분할(Composite Partitioning) : 범위 분할과 해시 분할을 적용하여 분할

Seven Touchpoints

SW 보안의 모범 사례를 SDLC(Software Development Life Cycle)에 통합한 소프트웨어 개발 보안 생명주기 방법론

디지털 트윈(Digital Twin)

컴퓨터에 현실 속 사물의 쌍둥이를 만들고, 현실에서 발생할 수 있는 상황을 컴퓨터로 시뮬레이션함으로써 결과를 미리 예측하는 기술

큐비트, 퀸텀비트

양자 컴퓨터 또는 양자 정보의 기본단위로서 두개의 상태를 가진 양자 시스템

비정형 데이터(Unstructed Data)

동영상, 오디오, 사진 등과 같이 정의된 구조가 없는 형태의 데이터

아키텍처 패턴의 계층 구조 4계층

Presentation Layer : UI 계층(UI Layer)

Application Layer : 서비스 계층(Service Layer)

Business Logic Layer : 도메인 계층(Domain Layer)

Data Access Layer : 영속 계층(Persistence Layer)

파사드 패턴(Facede Pattern) - 디자인 패턴 중 구조패턴

건물의 정면이란 사전적 의미를 가지며, 여러 객체들을 한번에 관리하고 싶을 때, 표면 클래스를 새로 만들어 한꺼번에 관리하는 방법

리눅스는 최상위 유저를 CLI 환경에서 '$'으로 표시하고, 일반 유저를 '#'으로 표시한다.

제약 조건

FOREIGN KEY : 참조 대상을 테이블 이름으로 명시한다.

PRIMARY KEY : 테이블의 기본키를 정의한다.

UNIQUE : 테이블 내에서 열은 유일한 값을 가져야 한다.

WAS의 종류

Tomcat, Web Logic, WebSphere, Jesus, JBoss

XP 12가지 실천사항

짝 프로그래밍(Pair Programming) : 두 명이 한 팀이 되어 프로그램 개발

집단 소유권 : 개발된 코드는 누구라도 수정 가능

지속적 통합 : 프로그램 버전이 일치하도록 개발된 코드는 지속적으로 통합

계획 수립(Planning Game) : 고객 중심으로 개발 활동 및 배포 계획 수립

소규모 릴리즈(Small Releases) : 작은 프로그램을 먼저 만들고, 짧은 주기로 배포

메타포(Metaphor) : 은유법을 사용하여 개발자와 설계자의 괴리감을 해소

간단한 디자인(Simple Design) : 현재 요구사항에 알맞은 가장 단순한 형태로 디자인

테스트 주도 개발(Test-Driven Development) : 테스트한 후에 프로그램 개발

리팩토링(Refactoring) : 기능에 변화 없이 프로그램 디자인 패턴 변경을 통해 개선

주 40시간 근무 : 개발자가 최상의 컨디션을 유지할 수 있도록 야근 금지

고객 상주 : 고객과의 실시간 커뮤니케이션을 통해 의사소통 향상

코딩 표준 : 사전에 정의된 코딩 표준을 통해 공동 작업 생산성 향상

현행 DBMS 분석 시 5대 고려사항

가용성, 성능, 기술 지원, 호환성, 비용

싱글톤(Singleton) - 디자인 패턴 중 생성패턴

전역 변수를 사용하지 않고 객체를 하나만 생성하여, 생성된 객체를 어디에서든 참조할 수 있도록 하는 디자인 패턴

나선형 모델 주요 활동 순서계획 수립 -> 위험 분석 -> 개발 및 검증 -> 고객 평가

Linked Open Data

웹에서 누구나 사용할 수 있도록 무료로 공개되는 연계 데이터

웹에 게시되는 데이터에 식별자(URI)를 부여하고 관련 정보를 구조적으로 제공하는 연계 데이터를 저작권 없이 무료로 제공하여 사용자가 정보를 다양하고 효율적으로 활용할 수 있게 한다.

Check-out

Git에서 개발자가 수정 작업을 위해 저장소에 저장된 파일을 자신의 작업공간으로 인출하는 명령어

DBMS 특징

데이터 무결성, 데이터 일관성, 데이터 회복성, 데이터 보안성, 데이터 효율성

데이터베이스 이상현상

데이터의 중복과 종속으로 인해 발생되는 문제점

삽입 이상 : 정보 저장 시 해당 정보의 불필요한 세부정보를 입력해야 하는 경우

갱신 이상 : 중복 데이터 중에서 특정 부분만 수정되어 중복된 값이 모순을 일으키는 경우

삭제 이상 : 정보 삭제 시 원치 않는 다른 정보가 같이 삭제 되는 경우

DNS 서버가 사용하는 TCP 포트 번호 : 53

NoSQL

Not Only SQL의 약자로 기존 RDBMS 형태가 아닌 다른 형태의 데이터 저장 기술

RDBMS와 달리 데이터 간의 관계를 정의하지 않으며, 훨씬 대용량의 데이터를 저장할 수 있다.

컴포넌트 저장소(Repository)

형상관리도구에서 인증을 받은 컴포넌트들을 등록하는 저장소로 손쉽게 컴포넌트를 이용할 수 있도록 하는 저장소

테스트 커버리지(Test Coverage)

주어진 테스트 케이스에 의해 수행되는 소프트웨어의 테스트 범위를 측정하는 테스트 품질 측정 기준

테스트의 정확성과 신뢰성을 향상시키는 역할

인터페이스 구현 검증 도구

xUnit : java(Junit), C++(Cppunit), .net(Nnuit) 등 다양한 언어를 지원하는 단위 테스트 프레임워크

FitNesse : 웹 기반 테스트 케이스 설계/실행/결과 확인 등을 지원하는 테스트 프레임워크

STAㄴF : 서비스 호출, 컴포넌트 재사용 등 다양한 환경을 지원하는 테스트 프레임워크

NTAF Naver : STAF와 FitNesse를 통합한 테스트 자동화 프레임워크

Selenium : 다양한 브라우저 지원 및 개발 언어를 지원하는 웹 어플리케이션 테스트 프레임워크

Watir : Ruby 기반 웹 어플리케이션 테스트 프레임워크

TCP/IP 플래그 비트

SYN : 초기 TCP 연결을 요청한다.

ACK : ACK 번호 필드에 값이 타당한지 알려준다.

FIN : TCP 연결을 정상적으로 종료한다.

RST : TCP 연결을 즉시 종료한다.

PSH : 세그먼트 내의 긴급데이터가 아닌 데이터를 가능한 빨리 처리한다.

URG : 긴급데이터를 처리한다.

영속 계층(Persistence Layer)의 객체 종류

DAO(Data Access Object) : 특정 타입의 데이터베이스나 다른 지속적인 메커니즘에 추상 인터페이스를 제공하는 객체

DTO(Data Transfer Object) : 프로세스 사이에 데이터를 전송하는 객체

VO(Value Object) : 간단한 독립체(Entity)를 의미하는 작은 객체, getter 기능만 제공하는 불변 클래스를 만들어서 사용

에이징(Aging)

한 프로세스가 다른 프로세스보다 우선순위가 낮아 기다리게 되는 경우, 한 번 양보하거나 일정 시간이 지나면 우선순위를 한 단계 증가시키면서 무기한 지연을 해결하는 방법

파일의 소유그룹을 바꾸는 리눅스 명령어

chown :그룹이름 파일이름

테스트 슈트(Test Suite)

일정한 순서에 의하여 수행될 개별 테스트들의 집합 또는 패키지

R

뉴질랜드 오클랜드 대학의 로스 이하카, 로버트 젠틀맨에 의해서 시작

통계 계산 및 시각화를 위한 언어 및 개발환경을 제공하며, 현재 빅데이터 분석이 필요한 기업에서 활용됨

-------------------------------------------------------------------------------------------------

1

OSI 7계층 전송단위

응용, 표현, 세션 : 데이터

전송 : 세그먼트

네트워크 : 패킷

데이터 링크 : 프레임

물리 : 비트

논리 데이터 모델링 속성

개체 : 관리할 대상이 되는 실체

속성 : 관리할 정보의 구체적 항목

관계 : 개체 간의 대응 관계

JDBC(Java Database Connectivity)

자바에서 데이터베이스를 사용할 수 있도록 연결해주는 인터페이스이다.

파티션의 장점

성능 향상, 가용성 향상, 백업 가능, 경합 감소

연계 시스템 구성 항목

송신 시스템 : 연계할 데이터를 데이터베이스와 애플리케이션으로부터 연계 테이블 또는 파일 형태로 생성하여 중계하는 시스템

수신 시스템 : 수신한 연계 테이블 또는 파일의 데이터를 수신 시스템에서 관리하는 데이터 형식에 맞게 변환하여 데이터베이스에 저장하거나 애플리케이션에서 활용할 수 있도록 하는 시스템

중계 서버 : 송신 시스템과 수신 시스템 사이에서 데이터를 송수신하고 연계 데이터와 송수신 현황을 모니터링 하는 시스템

개발 도구 분류

빌드 도구 : 작성한 코드의 빌드 및 배포를 수행하는 도구, 의존성 관리 지원

구현 도구 : 코드의 작성과 디버깅, 수정 등과 같은 작업 지원

테스트 도구 : 코드의 기능 검증과 전체의 품질을 높이기 위해 사용

형상관리 도구 : 개발자들이 작성한 코드와 리소스 등 산출물에 대한 버전 관리를 위한 도구

개발환경을 구성하는 서버

웹 서버 : 웹 상의 정적 컨텐츠를 처리

WAS : 동적 컨텐츠를 처리, Tomcat, Web Logic, WebSphere, Jesus, JBoss, Resin 등

데이터베이스 서버 : 데이터의 수집, 저장을 위한 용도로 사용, MySQL, Oracle, MS-SQL 등

파일 서버 : 파일 저장 하드웨어로 물리 저장장치를 활용한 서버

컴포넌트 명세서

컴포넌트의 개요, 내부 클래스의 동작, 인터페이스를 통해 외부와 통신하는 명세를 정의한 문서

UI 설계 원칙 4가지 (2020 1회 기출)

직관성 : 누구나 쉽게 이해하고, 쉽게 사용할 수 있어야 함

유효성 : 정확하고 완벽하게 사용자의 목표가 달성될 수 있도록 제작

학습성 : 초보자와 숙련자 모두가 쉽게 배우고 사용할 수 있게 제작

유연성 : 사용자의 인터랙션을 최대한 포용하고, 실수를 방지할 수 있도록 제장

소프트웨어 테스트 원리

결함이 존재, 완벽한 테스팅 불가능, 초기에 테스팅 시작, 결함 집중, 살충제 패러독스, 정황에 의존, 오류-부재의 궤변

요구사항 검토방법(정적 테스트 유형)

워크스루 : 검토회의 전 미리 명세서를 배포하여 사전 검토 후 짧은 회의를 통해 결함을 발견하는 방법이다.

인스펙션 : 명세서 작성자를 제외한 다른 검토 전문가들이 명세서를 확인하면서 결함을 발견하는 방법이다.

동료검토 : 명세서 작성자가 직접 설명하는 걸 동료들이 들으면서 결함을 발견하는 방법이다.

정보 보안 3요소

무결성(Integrity) : 시스템 내의 정보는 오직 인가된 사용자만 수정할 수 있다.

기밀성(Confidentiality) : 인가되지 않은 사용자가 객체의 정보 내용을 알 수 없다.

가용성(Availability) : 합법적인 사용자가 합법적인 정보를 요구할 때, 아무런 지체함 없이 즉시 제공되어야 한다.

프로그래밍 기본용어

데이터 타입 : 변수가 가질 수 있는 속성 및 속성값의 길이

연산자 : 데이터 처리를 위해 연산을 표현하는 기호

명령문 : 프로그램을 구성하는 문장으로, 지시 사항을 처리하는 단위

자료구조

단순 구조(Simple) : int, float, double, char

선형 구조(Linear) : 스택, 큐, 연결 자료 구조, 순차 자료 구조 등

비선형 구조(Non-Linear) : 트리, 그래프

파일 구조(File) : 순차 파일, 색인 파일

리눅스/유닉스 명령어

chmod : 특정 파일 또는 디렉토리의 퍼미션 수정 명령어

chown : 파일이나 디렉토리의 소유자, 소유 그룹 수정 명령어

입력 받은 파라미터를 출력하는 프로시저

CREATE PROCEDURE ECHO

(msg IN VARCHAR2) // 입력

IS

BEGIN

DBMS_OUTPUT.PUT_LINE(msg); // 출력

END;

프로시저 루프문

LOOP

문장;

EXIT WHEN 탈출조건;

END CASE;

클라우드 컴퓨팅 유형

IaaS(Infra as a Service) : 서버, 스토리지 같은 시스템 자원(HW)을 클라우드로 제공하는 서비스

PaaS(Platform as a Service) : SaaS의 개념을 개발 플랫폼에도 확장한 방식으로 개발을 위한 플랫폼 구축 없이 필요한 개발 요소를 웹에서 빌려 쓸 수 있게 하는 모델

SaaS(Software as a Service) : 소프트웨어 및 관련 데이터는 중앙에 호스팅되고 사용자는 웹 브라우저 등의 클라이언트를 통해 접속하여 소프트웨어를 서비스 형태로 이용하는 서비스

소프트웨어 패키징

개발이 완료된 제품 소프트웨어를 고객에게 전달하기 위한 형태로 포장하는 과정

2

요구사항 관리 프로세스

요구사항 협상 -> 요구사항 기준선 -> 요구사항 변경관리 -> 요구사항 확인 및 검증

분석모델의 기술적 타당성 검토 항목

성능 및 용량 산정의 적정성, 시스템 간 상호 운용성, IT시장 성숙도 및 트렌드 부합성, 기술적 위험 분석

데이터베이스 이상현상

데이터의 중복과 종속으로 인해 발생되는 문제점

삽입 이상 : 정보 저장 시 해당 정보의 불필요한 세부정보를 입력해야 하는 경우

갱신 이상 : 중복 데이터 중에서 특정 부분만 수정되어 중복된 값이 모순을 일으키는 경우

삭제 이상 : 정보 삭제 시 원치 않는 다른 정보가 같이 삭제 되는 경우

JDBC(Java Database Connectivity)

자바에서 데이터베이스를 사용할 수 있도록 연결해주는 인터페이스이다.

연계 데이터 식별 및 표준화 절차

연계 범위 및 항목 정의, 연계 코드 변환 및 매핑, 인터페이스 정의서 작성

개발환경을 구성하는 서버

클라이언트 프로그램 : 설치를 통해 사용자와 커뮤니케이션 하는 프로그램, Visual Basic, C#, Delphi

웹 브라우저 : 웹 서비스의 형태로 웹 어플리케이션을 응답 시 브라우저를 통해 사용자와 커뮤니케이션

모바일 앱 : 모바일 디바이스에 설치되어 활용되는 어플리케이션

모바일 웹 : 웹 브라우저와 동일한 형태로 모바일상 웹 브라우저를 통해 서비스를 제공

웹 서버

HTTP를 이용한 요청/응답을 처리하며, 웹 상의 정적 컨텐츠를 처리한다.

Apache, IIS, Ngix 등

EAI(Enterprise Application Intergration)

기업에서 운영되는 이기종 간의 시스템 연계 솔루션

ESB(Enterprise Service Bus)

기업에서 운영되는 이기종 간의 시스템을 하나로 통합하여 관리하는 방식(기업 간의 서비스 교환을 위해)

UX(User eXperience)

사용자가 어떤 시스템, 제품, 서비스를 직, 간접적으로 이용하면서 느끼고 생각하게 되는 총체적 경험

UI 개발 필요성 및 목표를 공유, 개발 범위를 수립하기 위한 주요 기법

3C 분석 : Customer, Company, Competitor를 비교, 분석하여 자사를 어떻게 차별화해서 경쟁에서 이길 것인가를 분석하는 기법

SWOT 분석 : 기업의 내부 환경과 외부 환경을 분석하여 Strength, Weakness, Opportunity, Threat 요인을 규정하고 이를 토대로 경영 전략을 수립하는 방법

시나리오 플래닝 : 불확실성이 높은 상황 변화를 사전에 예측하고 다양한 시나리로을 설계하는 방법

사용성 테스트 : 사용자가 직접 제품을 사용하면서 미리 작성된 시나리오에 맞추어 과제를 수행한 후, 질문에 답하는 테스트

워크숍 : 소집단 정도의 인원으로 특정 문제나 과제에 대한 지식, 기술, 아이디어, 방법들을 서로 교환하고 검토하는 연구회 및 세미나

화이트박스 테스트

모듈의 원시 코드를 오픈시킨 상태에서 코드의 모든 논리적 경로를 테스트

기법(종류) : 기초 경로 검사, 제어 구조 검사(조건 검사, 루프 검사, 데이터 흐름 검사)

블랙박스 테스트

소프트웨어가 수행할 특정 기능을 알기 위해서 각 기능이 완전히 작동되는 것을 입증하는 테스트

기법(종류) : 동치 분할 검사, 경계값 분석, 원인-효과 그래프 검사, 오류 예측 검사, 비교 검사

테스트 구분

명세 기반 테스트 : 동치 분할 검사 등

구조 기반 테스트 : 구문 기반, 결정 기반 등

경험 기반 테스트 : 체크리스트 등

테스트 종류

단위 테스트, 통합 테스트, 시스템 테스트, 인수 테스트

DML

SELECT : 해당 테이블을 구성하는 튜플들 중에서 전체 또는 조건을 만족하는 튜플을 검색하는 명령

INSERT : 해당 테이블에 새로운 튜플을 삽입할 때 사용하는 명령

UPDATE : 해당 테이블에 있는 튜플들 중에서 특정 튜플의 내용을 변경할 때 사용하는 명령

DELETE : 해당 테이블에 있는 튜플들 중에서 특정 튜플을 삭제할 때 사용하는 명령

사용자 정의 함수 순서

DECLARE(선언부), BEGIN/END(시작/종료부), CONTROL(제어부), EXCEPTION(예외부), RETURN(반환부)

시큐어 코딩을 다음과 같이 하는 이유

catch(IOException e) { e.printStackTrace(); } catch(IOException e) { logger.error("ERROR-01:파일 열기 에러"); } // 오류와 관련된 최소한의 정보만을 제공하기 위해서프로그램 연산자의 개념

프로그램 실행을 위해 연산을 표현한 기호로 프로그램 내에서 +, - 와 같은 연산자를 의미한다.

DBMS 개념

데이터베이스의 내용을 정의/조작/제어할 수 있도록 함으로써 모든 사용자나 응용 프로그램들이 데이터베이스를 공유할 수 있도록 관리/운영해주는 소프트웨어 시스템

사용자와 데이터베이스 사이에서 사용자의 요구에 따라 정보를 생성해주고, 데이터베이스를 관리해주는 소프트웨어

릴리즈 노트 작성 항목

소프트웨어 지원 영향도 : 버전 변경에 따른 소프트웨어의 지원 프로세스 및 영향도 기술

노트 : 소프트웨어 및 하드웨어 설치 항목, 제품, 문서를 포함한 업그레이드 항목 메모

면책 조항 : 회사 및 표준 제품과 관련된 메세지 프리웨어 및 불법 복제 방지, 중복 등 참조에 대한 고지 사항

3.

개체-관계(E-R) 다이어그램 기호

구성 기호 개체 □ 사각형 관계 ◇ 마름모 속성 ○ 타원 다중값 속성 ◎ 이중타원 개체-속성 연결 ㅡ 선 파티셔닝 종류

범위 분할(Range Partitioning) : 지정한 열의 값을 기준으로 분할

목록 분할(List Partitioning) : 값 목록에 파티션을 할당 분할 키 값을 목록에 비추어 파티션을 검증

해시 분할(Hash Partitioning) : 해시 함수의 결과값에 따라 분할

조합 분할(Composite Partitioning) : 범위 분할과 해시 분할을 적용하여 분할

웹 서비스 방식 연계 모듈 구현 절차

송,수신 파일 경로 및 파일명 정의 -> 송신 연계 응용 프로그램 구현 -> 파일 전송 -> 수신 DB 반영 서비스 호출 처리 -> 수신 연계 응용 프로그램 구현

WSDL 문법 구조

출처 : https://shlee1990.tistory.com/820 미들웨어

응용 소프트웨어가 운영체제로부터 제공받은 서비스 이외에 추가적으로 이용할 수 있는 서비스를 제공하는 소프트웨어

형산 관리의 절차

형상 식별 : 형상 관리 대상을 정의 및 식별하는 활동, 추적성 부여를 위해 ID와 관리번호를 부여, 변경 관리 이슈(Issue) 발생 시 ID와 관리번호를 이용하여 추적

형상 통제 : 형상 항목의 버전 관리를 위한 형상통제위원회 운영, 변경요구 관리, 변경제어, 형상 관리 지원, 베이스라인에 대한 관리 수행 기능

형상 감사 : 소프트웨어 베이스라인의 무결성 평가, 베이스라인 변경 시 요구사항과 일치 여부 검토

형상 기록 : 소프트웨어 형상 및 변경관리에 대한 각종 수행결과를 기록, 형상결과 보고서 작성

EAI 구축 유형

Point-to-Point : 1대1 단순 통합 방법, 미들웨어 X

Hub & Spoke : Hub를 통해 모듈 연결

Message Bus : 어플리케이션 사이 미들웨어(버스)를 두어 연결, 데이터 공유과 병목 제거

Hybrid : Hub & Spoke + Message Bus

송, 수신 시스템 간 인터페이스 데이터 표준 확인 절차

데이터 인터페이스 입, 출력 의미 파악, 데이터 인터페이스 입, 출력 의미 파악을 통한 데이터 표준 확인, 인터페이스 데이터 항목 식별, 데이터 표준 최종 확인

UI Guideline의 요구사항 도출 단계

페르소나 정의 : 잠재적 사용자의 다양한 목적과 관찰된 행동 패턴을 응집시켜 놓은 가상의 사용자

컨셉트 모델 정의 : 여러 가지 추상적인 컨셉트들 사이의 관계를 보여주는 다이어그램

사용자 요구사항 정의 : 리서치 및 페르소나 결과물을 토대로 요구사항을 도출하고, 우선순위를 정함

UI 컨셉션 : 정리된 요구사항을 구체화화는 단계

테스트 오라클 유형

참 오라클(모든 입력값에 대하여 기대하는 결과를 생섬함으로써 발생된 오류를 모두 검출할 수 있는 오라클), 샘플링 오라클, 휴리스틱 오라클, 일관성 검사 오라클

테스트 종류

단위 테스트 : 인터페이스 테스트, 자료구조 테스트, 실행 경로 테스트, 오류 처리 테스트

통합 테스트 : 빅뱅 테스트, 상향식/하향식 테스트

시스템 테스트 : 기능/비기능 요구사항 테스트

인수 테스트 : 알파/베타 테스트

알파 테스트(내)

베타 테스트 전에 프로그램 개발 시 내부에서 미리 평가하고, 버그를 찾아 수정하기 위해 시험해보는 검사

베타 테스트(외)

정식으로 프로그램을 공개하기 전에 한정된 집단 또는 일반인에게 공개하여 기능을 시험하는 검사

- 클로즈 베타 : 전문가

- 오픈 베타 : 일반 사용자

RSA

공개키(비대칭키) 알고리즘

암호화키!=복호화키

2048bit 이상

DES, AES(DES의 보완), ARIA, SEED

개인키(대칭키) 알고리즘

암호화키==복호화키

128bit 이상

시큐어 코딩 가이드 적용대상

입력 데이터 검증 및 표현, 보안 기능, 시간 및 상태, 에러 처리, 코드 오류, 캡슐화, API 오용

연산자 종류

산술 연산자 +, -, *, /, & 시프트 연산자 >>, << 관계 연산자 >, <, >=, <=, ==, != 논리 연산자 &&, || 비트 연산자 &, |, ^ 대입 연산자 =, +=, -=, *=, /=, %= 증감 연산자 ++, -- SQL 정리

SELECT 검색하고자 하는 속성명, 계산식 2개 이상의 테이블을 대상을 대상으로 검색할 때는 '테이블명, 속성명'으로 표현 FROM 질의에 의해 검색될 데이터들을 포함하는 테이블명을 기술 WHERE 검색할 조건을 기술 GROUP BY 속성 값을 그룹으로 분류하고자 할 때 사용 HAVING GROUP BY에 의해 분류한 후 그룹에 대한 조건 지정 ORDER BY 속성 값을 정렬 하고자 할 때(ASC : 오름차순, DESC : 내림차순) 모듈 패키징 작업 수행 순서(릴리즈 노트 작성 순서)

모듈 식별 -> 릴리즈 정보 확인 -> 릴리즈 노트 개요 작성 -> 영향도 체크 -> 정식 릴리즈 노트 작성 -> 추가 개선 항목 식별

4

요구사항 도출 프로세스 기법

인터뷰 : 1:1 관계에서 사용자 및 사용자 측 의사 결정권자와 시스템에 대한 요구사항을 추출

설문조사 : 설문지 또는 여론조사 등을 이용해 간접적으로 정보를 수집

브레인 스토밍 : 말을 꺼내기 쉬운 분위기로 만들어, 회의 참석자들이 내놓은 아이디어들을 비판 없이 수용할 수 있도록 하는 회의

워크숍 : 단기간의 집중적인 노력을 통해 다양하고 전문적인 정보를 획득하고 공유하는 방법, 프로젝트에 참여하는 모든 핵심 인물의 참여가 필요

옵티마이저(Optimizer)

SQL을 가장 빠르고 효율적으로 수행할 최적의 처리 경로를 생성해 주는 DBMS 내부의 핵심엔진

옵티마이저 유형

비교 규칙 기반 옵티마이저 비용 기반 옵티마이저 개념 통계 정보가 없는 상태에서 사전 등록된 규칙에 따라 질의 실행 계획을 선택하는 옵티마이저 통계 정보로부터 모든 접근 경로를 고려한 질의 실행 계획을 선택하는 옵티마이저 핵심 우선 순위 기반 수행 시간 기반 평가 기준 인덱스 구조, 연산자, 조건절 형태 등 레코드 개수, 블록 개수, 평균 행 길이, 컬럼 값의 수, 컬럼 값 분포, 인덱스 높이, 클러스터링 팩터 등 웹 서비스 방식 유형

SOAP : HTTP, HTTPS, SMTP 등을 사용하여 XML 기반의 메세지를 네트워크 상태에서 교환하는 프로토콜, HTTP 프로토콜 상에 Envelope, 헤더, 바디 등이 추가된 XML 문서로 기본적인 송, 수신은 HTTP로 수행

UDDI : 웹 서비스에 대한 정보인 WSDL을 등록하고 검색하기 위한 저장소로 공개적으로 접근, 검색이 가능한 레지스트리

WSDL : 웹 서비스명, 제공 위치, 메세지 포맷, 프로토콜 정보 등 웹 서비스에 대한 상세 정보를 기술한 파일로 XML 형식으로 구현

공통 모듈 구현

소프트웨어 개발에 있어 기능을 분할하고 추상화하여 성능을 향상시키고, 유지보수를 효과적으로 하기위한 공통 컴포넌트 구현 기법이다.

결합도 순서(약할수록 좋음)

자료 결합도(Data Coupling) < 스탬프 결합도(Stamp Coupling) < 제어 결합도(Control Coupling) < 외부 결합도(External Coupling) < 공통 결합도(Common Coupling) < 내용 결합도(Content Coupling)

응집도 순서(강할수록 좋음)

우연적 응집도(Coincidental Cohesion) < 논리적 응집도(Logical Cohesion) <시간적 응집도(Temporal Cohesion) < 절차적 응집도(Procedural Cohesion) < 통신적 응집도(Commuincation Cohesion) < 순차적 응집도(Sequential Cohesion) < 기능적 응집도(Functional Cohesion)

AJAX

자바스크립트를 사용하는 비동기 통신기술로, 클라이언트와 서버간에 XML, HTML, JSON 등의 데이터를 주고 받는다.

시큐어 코딩 가이드 적용대상

입력 데이터 검증 및 표현, 보안 기능, 시간 및 상태, 에러 처리, 코드 오류, 캡슐화, API 오용

SWOT 분석 : 기업의 내부 환경과 외부 환경을 분석하여 Strength, Weakness, Opportunity, Threat 요인을 규정하고 이를 토대로 경영 전략을 수립하는 방법

조건 커버리지

개별조건식이 참/거짓의 모든 값을 갖게 되는 경우

집계 함수

여러 행 또는 테이블 전체 행으로부터 하나의 결과값을 반환하는 함수(COUNT, SUM, AVG, MAX ,MIN 등)

시큐어 코딩(Secure Coding)

설계 및 구현 단계에서의 잠재적인 보안 취약점을 사전에 제거하고, 안전한 소프트웨어를 개발하는 기법

OSI 7계층

응용 : 사용자 친화 환경 제공(이메일, 웹 등) ,

표현 : 코드 문자 등을 번역하여 일관 되게 전송하고 압축, 해제, 보안 기능도 담당

세션 : 송신, 수신 간의 논리적 연결 - 호스트(PC 등)

전송 : 송신, 수신 프로세스 간의 연결 - L4 스위치

네트워크 : 다수의 중개 시스템 중 올바른 경로를 선택하도록 지원 - 라우터

데이터 링크 : 오류를 제거하고, 흐름을 제어하여 신뢰성 있는 데이터를 전송 - 브리지, 스위치

물리 : 실제 장비들을 연결하기 위한 연결 장치 - 허브, 리피터

제품 소프트웨어 설치 매뉴얼

설치 아이콘, 설치 절차, 삭제 방법

5

현행 시스템 분석 산출물

정보시스템 구성 현황, 정보시스템 기능 구성도, 인터페이스 현황, 현행 시스템 아키텍처 구성도, 소프트웨어 구성도, 하드웨어 구성도, 네트워크 구성도

/*+ USE_MERGE (테이블명) */

지정된 테이블들의 조인이 Sort Merge 형식으로 일어나기 위한 힌트 작성

정규화 과정

1NF(모든 함수는 원자값) ->(부분 함수 종족 제거) 2NF(완전 함수 종속) ->(이행 함수 종속 제거) 3NF

->(결정자가 후보키가 아닌 함수 종속 제거) BCNF(모든 결정자가 후보키) ->(다치 종속 제거)

4NF ->(조인 종속 제거) 5NF

UDDI

웹 서비스에 대한 정보인 WSDL을 등록하고 검색하기 위한 저장소로 공개적으로 접근, 검색이 가능한 레지스트리

EAI(Enterprise Application Intergration)

기업에서 운영되는 이기종 간의 시스템 연계 솔루션

ESB(Enterprise Service Bus)

기업에서 운영되는 이기종 간의 시스템을 하나로 통합하여 관리하는 방식

크론 표현식

0 15 12 * * * (초, 분, 시, 일, 월, 요일, 연도)

스케줄러를 매일 12시 15분에 실행한다.

인터페이스 오류 처리 방법

사용자 화면에서 오류를 인지하도록 구현, 인터페이스 오류 로그 생성, 인터페이스 관련 테이블에 오류 사항 기록

오류 발생 시기에 따른 인터페이스 오류 처리 보고서

최초 발생 보고, 오류 처리 경과 보고, 완료 보고

UI 화면 설계 분류

구분 설명 도구 와이어 프레임 이해관계자들간의 화면구성을 협의하거나 서비스의 간략한 흐름을 공유하기 위해 화면 단위의 레이아웃을 설계하는 작업 파워포인트, 키노트,

스케치, 일러스트스토리보드 정책, 프로세스, 콘텐츠 구성, 와이어 프레임, 기능 정의, 데이터베이스 연동 등 서비스 구축을 위한 모든 정보가 담겨 있는 설계 산출물 파워포인트, 키노트,

스케치프로토타입 정적인 화면으로 설계된 와이어프레임 또는 스토리보드에 동적 효과를 적용하여 실제 구현된 것처럼 시뮬레이션 할 수 있는 모형 HTML, CSS 스토리보드 작성 절차

전체 개요 작성 - 서비스 흐름 작성 - 스타일 확정 - 메뉴별 화면 설계도 작성 및 상세설명 - 추가 관련 정보 작성

나쁜 코드 유형

오염 : 비즈니스 기능을 수행하지 못하는 많은 컴포넌트들이 존재

문서 부족 : 현재 코드와 문서가 일치하지 않고 수정과 변경을 위한 도메인 지식은 크게 증가하지만 개발자의 지식부족

의미없는 이름 : 함수, 클래스, 컴포넌트 이름이 명확한 의미를 갖지 못하거나 실제 작동과 불일치

높은 결합도 : 클래스와 컴포넌트 간에 데이터와 컨트롤 흐름이 네트워크로 복잡하게 연결

아키텍처 침식 : 아키텍처가 더 이상 구별되지 않고 여러 솔루션으로 이루어져 아키텍처상 변형들로 인해 시스템 품질이 떨어짐

WITH GRANT OPTION

사용자가 권한을 받고 난 후 다른 사람들과 권한을 나눠 가질 수 있는 옵션

프로그래밍 기법

추상화 : 세부사항은 배제하고 중요한 부분을 중심으로 간략화하는 기법

상속 : 상위 수준 그룹의 모든 특성을 하위 수준 그룹이 이어받아 재사용 또는 확장하는 기법

구체화 : 하위 수준 그룹이 상위 수준 그룹의 추상적인 부분을 구체화하는 기법

라이브러리의 구성

도움말 : 라이브러리를 사용하는데 이해하기 쉽도록 설명해 놓은 문서

설치파일 : 라이브러리를 적용하기 위해 제공되는 파일

샘플 코드 : 개발자가 라이브러리를 이해하고 손쉽게 적용하기 위해 제공되는 소스 코드

IPv4 특징

32비트 주소체계를 갖는 네트워크 계층의 프로토콜

주소체계 : Unicast, Anycast, Broadcast

허브(Hub)

여러 대의 컴퓨터를 연결하여 네트워크로 보내거나 하나의 네트워크로 수신된 정보를 여러 대의 컴퓨터로 송수신하기 위한 장비, 1계층 장비로 사용

IPv6 특징

128비트의 확장된 주소 공간을 제공한다.

인증 및 보안 기능을 포함한다.

IPv6 확장 헤더를 통해 네트워크 기능확장이 용이하다.

시스템 관리, 주소 자동 설정으로 시스템 관리 및 설정에 필요한 시간과 비용을 줄여준다.

주소 체계 : Unicast, Anycast, Multicast

제품 소프트웨어 설치 매뉴얼

작성 지침 정의 - 사용자 매뉴얼 구성요소 정의 - 구성요소별 내용 작성 - 사용자 매뉴얼 검토

++++

군집화(Clustering)

데이터들을 유사한 특성을 지닌 몇 개의 소그룹으로 분할하는 작업

병행 제어(Cocurrency Control)

동시에 수행되는 트랜잭션을 일관성있게 처리하기 위해 제어하는 것

로킹(Locking)

트랜잭션의 병행 실행 시 하나의 트랜잭션이 사용하는 데이터베이스 내의 데이터를 다른 트랜잭션이 접근하지 못하게 하는 것

시맨틱 웹(Semantic Web)

사람을 대신하여 컴퓨터가 정보를 읽고 이해하고 가공하여 새로운 정보를 만들어낼 수 있도록 이해하기 쉬운 의미를 가진 차세대 지능형 웹

WSDL(Web Services Description Language)

XML 기반의 마크업 언어로, UDDI의 기초가 되는 언어이다.

래드섹(RadSec)

사용자가 원격 접속을 요구할 경우 아이디나 패스워드 정보를 인증 서버에 보내어 인증을 실시 하는데, 이 때 보안에 취약한 UDP를 사용하지 않고 신뢰성이 높은 TCP를 통하여 전송하는 신뢰도 높은 프로토콜

SDN(Software Defined Network)

전통적인 네트워크 장비들에서 결합되어 있는 제어부와 데이터부를 분리한 후, 네트워크 제어부들을 한 곳에 모아 중앙 집중형으로 관리하는 일종의 네트워크 가상화 기술

데이터베이스 설계 단계

요구사항 분석 -> 개념 설계 -> 논리 설계 -> 물리 설계 -> 구현

메타 데이터(Meta Data)

정보의 정보를 의미하며, 다양한 형태의 자원을 관리하고 검색하는 역할

MDR(Meta Data Registry)

메타 데이터의 명세를 공유하는 레지스트리

OLAP(Online Analytical Processing)

사용자가 직접 데이터베이스 검색과 분석을 통해 문제점이나 해결책을 갖도록 해주는 분석형 어플리케이션 개념

온라인 검색을 지원하는 데이터 웨어하우스 지원도구

OLAP 연산 기법

Roll-up : 분석 대상 항목에 대해 한 차원의 계층 구조를 단계적으로 구체적인 내용으로 구분하여 구분된 세부 데이터로부터 요약된 형태의 데이터로 접근하는 기능

Drill-down : 분석 대상 항목에 대해 한 차원의 계층 구조를 요약된 형태의 데이터로부터 구체적인 세부 데이터로 접근하는 기능

Pivoting : 보고서의 행과 열, 페이지 차원들을 서로 바꾸어 볼 수 있는 기능

Slicing : 다차원 데이터의 항목들을 더욱 다양한 각도에서 조회하고 자유롭게 비교하는 기능

애드혹(Ad-hoc)

고정된 유선망을 가지지 않고, 이동 호스트(Mobile Host)로만 이루어진 통신망

기반구조 없는 네트워크

목표 복구 시간 RTO(Recovery Time Object)

비상사태 또는 업무중단 시점부터 업무가 복구되어 다시 정상가동 될 때 까지의 시간

시간복잡도

알고리즘을 실행하여 종료하기까지 걸리는 시간의 효율성

DoS

TCP SYN flooding, 이메일 폭탄 등의 공격을 통하여 버퍼 오버플로우의 발생을 유도하여 공격

'Computer Science > IT용어' 카테고리의 다른 글

프로세스와 스레드 (0) 2021.05.06 RSA (비대칭 키) 암호화 방식 (0) 2020.11.19 SOAP API VS REST API (0) 2020.05.26 웹 서비스 & 웹 어플리케이션 정의 (0) 2020.05.26 프로그램과 프로세스의 차이 (0) 2020.01.02